Author: Elías Manchón

-

Attack Surface Reduction (ASR) Rules en MDE

.

Introducción: Detener al adversario antes de que empiece la «fiesta» En el modelo Zero Trust, nuestra filosofía central es «asumir brechas». Pero asumir brechas no significa rendirse; significa implementar capas de defensa que limiten el daño y la capacidad del…

-

Inyección de SQL ciega basada en tiempo. Un ataque silencioso pero efectivo

.

Introducción Hace unos días tuve la oportunidad de revisar diferentes tipos de inyecciones SQL, y una en particular llamó mi atención: la inyección de SQL ciega basada en tiempo (time-based blind SQL injection). No es la más vistosa ni la…

-

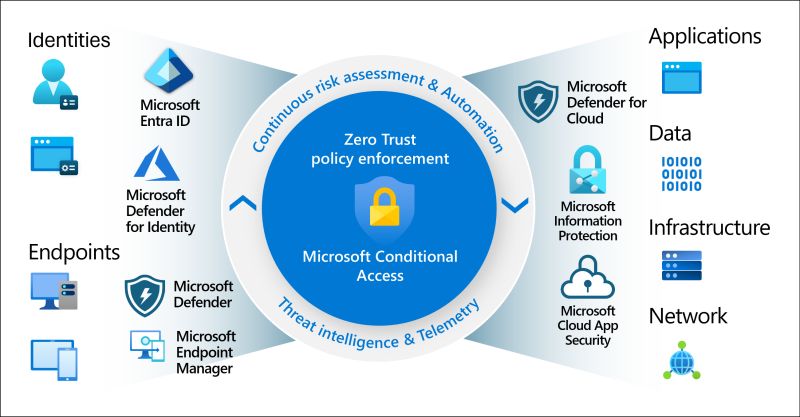

Cómo el Acceso Condicional de Microsoft protegió a una empresa de un ataque de sniffing

.

Introducción En un entorno en el que las identidades digitales son la puerta de entrada principal para los atacantes, las organizaciones deben replantearse cómo controlan quién accede, desde dónde, y bajo qué condiciones. En esta publicación repasamos un caso real…

-

Evolución del cibercrimen (Parte III): tendencias, regulaciones y hoja de ruta para CISOs

.

6. Tendencias futuras y regulaciones El panorama de amenazas evoluciona a gran velocidad y obliga a las organizaciones a mirar más allá de la coyuntura actual. El equipo azul no solo debe defenderse de las tácticas conocidas, sino también anticipar…

-

Evolución del cibercrimen: casos de estudio y como medir la defensa (2/3)

.

4. Casos de estudio Los informes de Microsoft y CrowdStrike de 2025 muestran que el cibercrimen no es una amenaza abstracta, sino un fenómeno tangible que impacta a organizaciones de todos los sectores y geografías. A continuación, se presentan tres…